Amazon S3のIAMロール

なぜIAMロールを使う必要がありますか?

IAMロールは、特定の権限が与えられたIAM IDです。ロールを使用することで、特定のAWSリソースにアクセスするため権限をユーザやアプリケーション、サービスに委任することが可能になります。例えば、あるリソースに対し普段はアクセス権の無いユーザへアクセス権を付与したり、あるAWSアカウントのユーザに別のアカウントのリソースへのアクセス権を付与したりすることができます。

IAMロールをTransmitで使用する

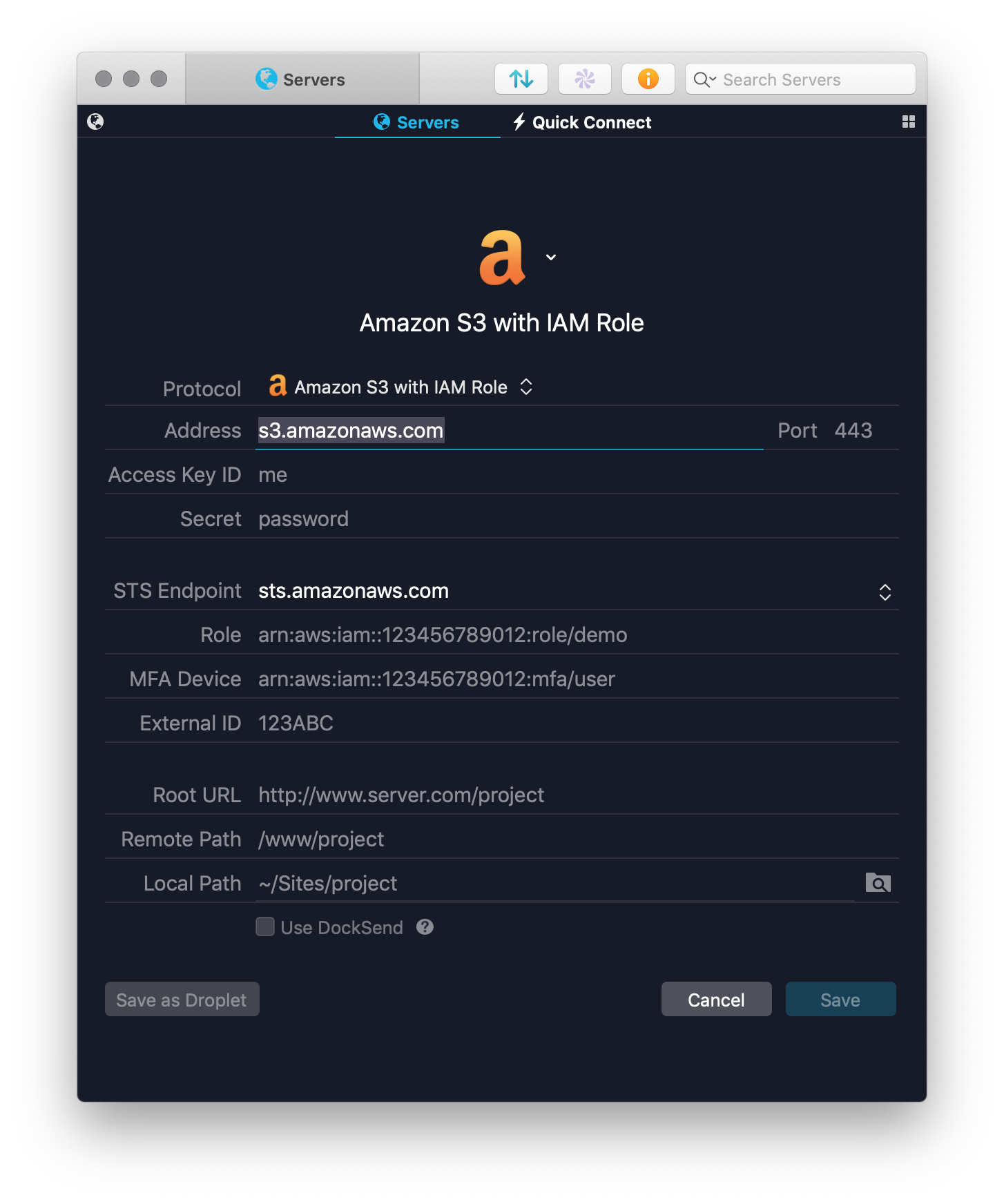

IAMロールとしてS3にアクセスするには、下記の様にします。

Address、Access Key IDそしてSecret欄は、通常のAWSログインと同一です。これらのフィールドはIAMユーザのための恒久的な認証情報であり、一時的な情報ではありません。

STS Endpoint欄はデフォルトのsts.amazonaws.comにしてください。必要に応じてSTSエンドポイントを特定の地域に設定でき、Amazonはエンドポイントのリストを管理しています。

Role欄は必須で、AWS管理者より提供されます。分からない場合は管理者にお尋ねください。

MFA Deviceはオプションで、アカウントで2FAが必要な場合のみ入力します。入力すると、接続時にTransmitから2FAコードを尋ねます。

2FAが必要なアカウントであるにも関わらず当該設定が空の場合、S3は一般的な

アクセス拒否エラーを返します。2FAが必須であることを示すものではありません。接続時にアクセス拒否エラーが返された場合は、2FAが必要なアカウントでないかどうかをご確認ください。

External ID欄はオプションです。通常、AWSロールを外部の監視システムにリンクするため、管理者によって使用されます。

管理者がExternal IDを必要とするにも関わらず当該設定が空の場合、一般的な

アクセス拒否エラーを返します。

制限

IAMロールベースのサーバ接続において、現時点ではAutomatorアクションをサポートしていません。予め、ご了承ください。

Active DirectoryとOpenID認証

現在のTransmitでは、OpenIDまたはSAMLを使用したIAMロールをサポートしていません。 将来のバージョンでのサポートを目指しています。

IAMロール構成

IAMロールの構成や設定、管理はS3コンソールから行ってください。

IAMロールに関しては、AWSのサポートにお問い合わせください。